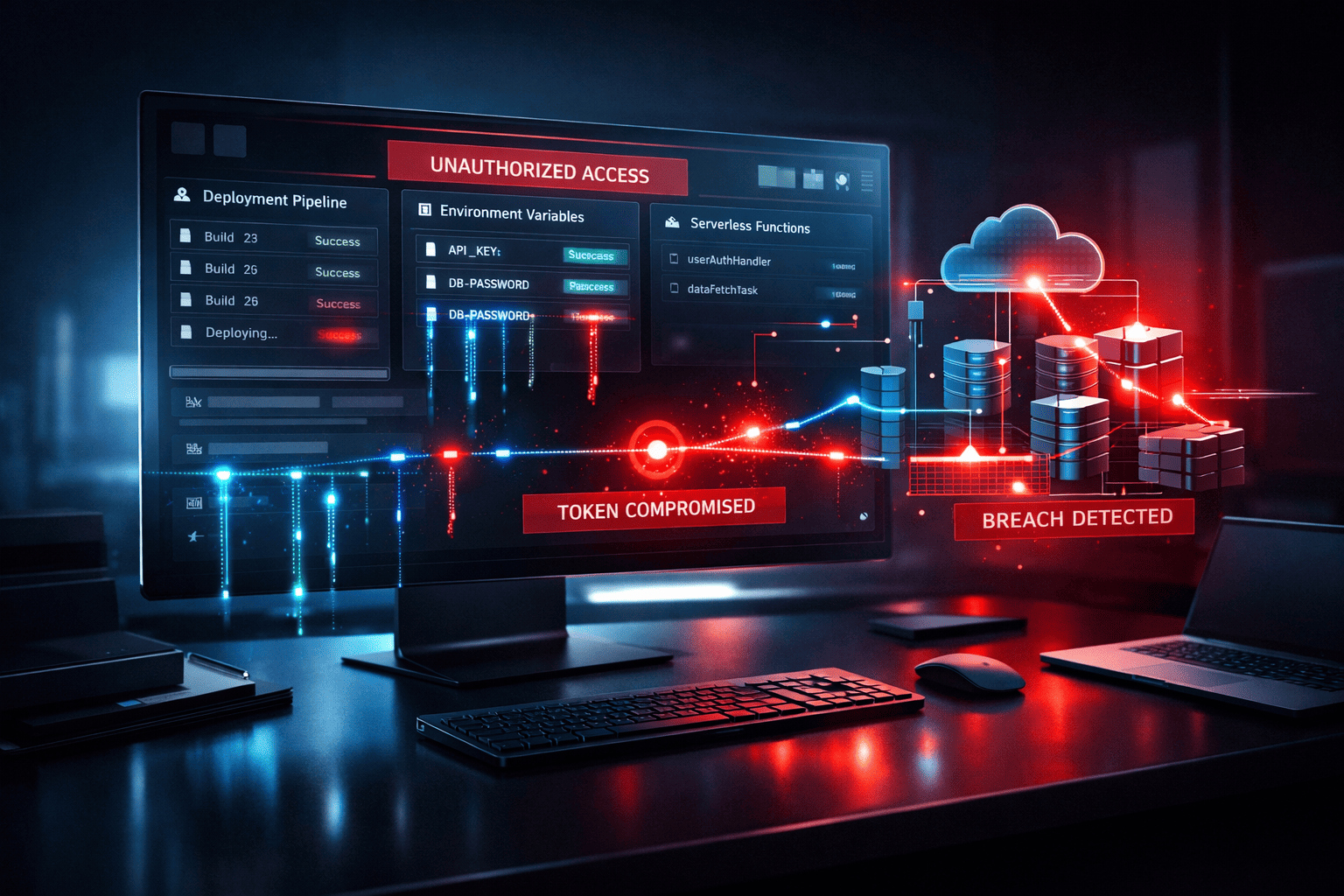

اختراق Vercel في أبريل 2026 وصول غير مصرح إلى Environment Variables عبر OAuth

في 19 أبريل 2026، أعلنت منصة Vercel عن حادث أمني أدى إلى وصول غير مصرّح به إلى بعض أنظمتها الداخلية، مع تأكيد استمرار عمل الخدمات وأن التأثير اقتصر على شريحة محدودة من المستخدمين.

كيف بدأ الهجوم؟

بحسب تقارير أولية، بدأ الهجوم عبر أداة ذكاء اصطناعي خارجية تُدعى Context.ai كانت مرتبطة بحساب أحد موظفي الشركة.

استغل المهاجم صلاحيات OAuth على Google Workspace للوصول إلى حساب الموظف، ثم امتد الوصول إلى بعض الأنظمة الداخلية. ولا تزال التحقيقات جارية، ولم يتم تأكيد كل التفاصيل بشكل نهائي حتى الآن.

ما الذي تم الوصول إليه؟

أوضحت Vercel أن الوصول شمل:

- بعض الأنظمة الداخلية

- متغيرات بيئة (Environment Variables) غير مصنفة كـ “Sensitive”

وأشارت إلى أن المتغيرات الحساسة يتم تشفيرها، بينما قد تظهر القيم غير المصنفة في بعض الواجهات أو السجلات.

هل هناك تسريب بيانات؟

- لا توجد مؤشرات مؤكدة على تسريب واسع لبيانات العملاء

- ظهرت مزاعم غير مؤكدة على BreachForums حول عرض بيانات للبيع

حتى الآن، لا يوجد تأكيد رسمي لهذه المزاعم.

ماذا قالت الشركة؟

أعلنت Vercel أنها:

- استعانت بشركة Mandiant للتحقيق

- بدأت إجراءات استجابة للحوادث

- أكدت أن مشاريعها مثل Next.js لم تتأثر بشكل مباشر

كما نصحت المستخدمين بمراجعة إعداداتهم الأمنية.

ماذا يعني هذا للمطورين؟

الحادث يسلّط الضوء على نقطة مهمة:

مصدر الخطر قد لا يكون في البنية الأساسية نفسها، بل في الأدوات المرتبطة بها وصلاحيات الوصول.

استخدام أدوات خارجية مع صلاحيات OAuth قد يمنح وصولًا غير مباشر إلى بيئات العمل، خصوصًا عند وجود متغيرات بيئة يمكن قراءتها عبر الواجهات أو السجلات.

توصيات سريعة

بناءً على ما حدث، يُنصح المطورون بـ:

- تحديث مفاتيح API وبيانات الوصول

- مراجعة Environment Variables وتحديد الحسّاس منها

- فحص صلاحيات OAuth المرتبطة بالحسابات

- مراقبة نشاط النشر (Deployments)

الخلاصة

حادث Vercel في أبريل 2026 يعكس التحديات الأمنية المرتبطة بتكامل الأنظمة الخارجية، مع استمرار التحقيقات وعدم وجود دليل مؤكد على تسريب بيانات واسع حتى الآن.